Manter um servidor seguro é uma tarefa contínua, e uma das maiores ameaças são os softwares maliciosos que se escondem no sistema para garantir acesso persistente a um invasor. Os mais perigosos entre eles são os rootkits.

Neste tutorial, vamos apresentar uma ferramenta essencial e de primeira linha para qualquer administrador de sistemas: o chkrootkit.

Ele é um script leve e eficiente que ajuda a identificar sinais de rootkits e outros arquivos suspeitos em seu sistema.

O que é um Rootkit e Por Que Ele é Tão Perigoso?

Antes de irmos para a prática, é importante entender o inimigo. Um rootkit é um tipo de software malicioso projetado para se ocultar (e ocultar outras atividades maliciosas) no sistema operacional.

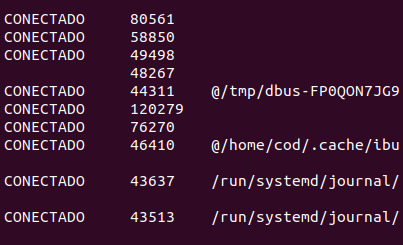

Uma vez instalado, ele pode esconder processos, arquivos, conexões de rede e até mesmo seus próprios binários, tornando a detecção extremamente difícil para um administrador desavisado.

Tutorial: Usando o chkrootkit no Ubuntu/Debian

O chkrootkit pode ser facilmente instalado a partir dos repositórios padrão do Ubuntu e de outras distribuições baseadas em Debian.

Passo 1: Atualizar e Instalar o chkrootkit

Primeiro, vamos garantir que a lista de pacotes do seu sistema está atualizada e, em seguida, instalar a ferramenta. O parâmetro -y confirma a instalação automaticamente.

sudo apt update && sudo apt install chkrootkit -yPasso 2: Executar a Verificação

Com a ferramenta instalada, você pode executar a verificação com um único comando. É crucial rodá-lo com privilégios de superusuário (sudo) para que ele possa inspecionar todas as áreas do sistema.

sudo chkrootkit

A ferramenta começará a verificar binários do sistema, processos em execução, interfaces de rede em modo promíscuo e outros possíveis indicadores de comprometimento.

Pontos Cruciais ao Analisar os Resultados

Rodar a ferramenta é fácil, mas interpretar os resultados exige atenção. Aqui estão os pontos que você precisa saber:

Cuidado com Falsos Positivos

O chkrootkit pode, ocasionalmente, sinalizar arquivos ou processos legítimos como suspeitos. Isso é um “falso positivo”.

Antes de tomar qualquer medida drástica, pesquise o alerta específico que você recebeu.

Muitas vezes, uma busca rápida no Google revelará se aquele é um falso positivo conhecido para a sua versão do sistema operacional.

É uma Ferramenta de Triagem, Não de Análise Forense

Pense no chkrootkit como um “termômetro” do seu sistema. Ele é ótimo para uma verificação rápida e para apontar sinais óbvios de problemas.

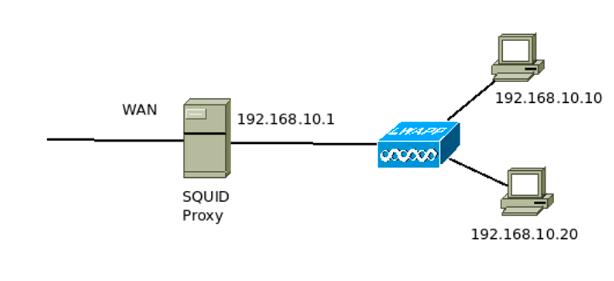

No entanto, ele não substitui uma análise forense digital completa, nem ferramentas de monitoramento contínuo como um IDS (Sistema de Detecção de Intrusão) ou IPS (Sistema de Prevenção de Intrusão).

Combine Ferramentas para Melhor Cobertura

Nenhuma ferramenta de segurança é infalível. Uma prática recomendada é combinar o chkrootkit com outras soluções.

Um excelente complemento é o rkhunter (Rootkit Hunter), que usa uma abordagem diferente, baseada em assinaturas e comparação de hashes de arquivos, para encontrar anomalias.

Usar ambos aumenta significativamente suas chances de detectar um problema real.

Conclusão

O chkrootkit é uma ferramenta indispensável e de fácil utilização no arsenal de qualquer administrador de sistemas que preza pela segurança.

Embora não seja uma solução definitiva, ele representa uma excelente primeira camada de defesa e um ponto de partida para investigações mais profundas.

Veja mais:

Test-NetConnection: O “Netcat do Windows” para Diagnósticos de Rede

Instalar e configurar NGINX no Linux

Tutorial: Como instalar o Opnsense no VirtualBox

Controle de Congestionamento em Redes: Otimizando Eficiência e Alocação de Banda

Packet tracer rede com 1 roteador

Como Criar uma Rede com Switch no Packet Tracer: Passo a Passo para Iniciantes

Juliana Mascarenhas

Data Scientist and Master in Computer Modeling by LNCC.

Computer Engineer