Ao configurar um novo servidor Linux, uma das primeiras tarefas de qualquer administrador de sistemas é configurar o firewall. Geralmente, isso envolve liberar o acesso a serviços essenciais, como o SSH (Porta 22), para que possamos gerenciá-lo remotamente. O comando padrão para isso é sudo ufw allow ssh.

Mas há um problema silencioso nessa abordagem: ao simplesmente permitir o acesso, você deixa o portão aberto para que qualquer um na internet tente se conectar, quantas vezes quiser.

Isso torna seu servidor um alvo fácil para ataques de força bruta (Brute Force), onde bots automatizados tentam adivinhar sua senha milhares de vezes por minuto.

Felizmente, existe uma forma muito mais inteligente e segura de configurar seu firewall com uma única palavra.

Neste tutorial, vamos te ensinar a usar a regra limit do UFW para mitigar esse risco de forma proativa e eficaz.

O Que é um Ataque de Força Bruta (Brute Force)?

Imagine que um ladrão tenta invadir sua casa testando, uma por uma, todas as chaves possíveis em sua fechadura. Um ataque de força bruta é a versão digital disso.

Scripts automatizados tentam fazer login em seu servidores como por exemplo SSH, FTP ou telnet, usando milhões de combinações de nomes de usuário e senhas, na esperança de que uma delas funcione.

Sem uma proteção adequada, seu servidor fica vulnerável e seus recursos de CPU são desperdiçados respondendo a essas tentativas.

A Solução Inteligente: Entendendo o ufw limit

Em vez de simplesmente usar allow, podemos usar limit. O que esse comando mágico faz?

sudo ufw limit sshNo comando acima estamos aplicando ufw limit para o SSH.

Este comando permite conexões, mas com uma condição inteligente: se um mesmo endereço de IP tentar estabelecer 6 ou mais conexões em um período de 30 segundos, o UFW negará qualquer nova conexão vinda daquele IP.

Em outras palavras, ele age como um segurança que percebe um comportamento suspeito e barra a entrada.

Para um usuário legítimo, que erra a senha uma ou duas vezes, nada acontece.

Para um bot de força bruta, que dispara dezenas de tentativas em segundos, a porta é fechada na cara.

Tutorial Passo a Passo: Implementando a Regra limit

Vamos aplicar essa camada de segurança em seu servidor.

Importante ressaltar que aqui estamos supondo um exemplo prático no qual previamente você permitiu acesso ao servidor SSH. Um exemplo de como isso poderia ser feito é com o comando abaixo.

sudo ufw allow ssh

Passo 1: Verificando o Status Atual do Firewall

Primeiro, veja quais regras já estão ativas.

sudo ufw status

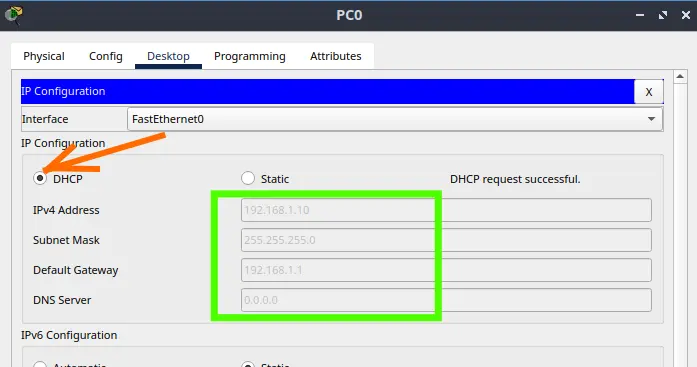

Você provavelmente verá uma saída como esta, mostrando que o SSH está permitido (ALLOW).

Passo 2: Aplicando a Nova Regra limit

Agora, vamos adicionar nossa regra de limitação. Você pode usar o nome do serviço (OpenSSH) ou o número da porta (22).

sudo ufw limit OpenSSH

Ou pode usar a regra pela porta que o OpenSSH usa originalmente.

sudo ufw limit 22/tcp

O firewall responderá que a regra foi adicionada.

Passo 3: Verificando o Resultado

Execute o comando de status novamente para confirmar a alteração.

sudo ufw status

Ou podemos ver o resultado abaixo.

A saída agora deve mostrar a nova regra de limitação, garantindo que sua proteção está ativa.

Opcional) Passo 4: Removendo a Regra Antiga

Para manter seu firewall limpo, você pode deletar a regra ALLOW original, já que a LIMIT a substitui com mais segurança.

Nesse caso, estaríamos eliminando qualquer regra de permissão para a porta 22 TCP que é a porta original do OpenSSH.

sudo ufw delete allow 22/tcpNa maioria dos casos o uso do ufw limit vai substituir as regras de ufw allow. A diferença ocorre quando criamos regras para portas e não para serviços.

Isso ocorre porque você pode ter um serviço, como o OpenSSH, rodando em outra porta que você definiu.

Conclusão: Uma Camada de Defesa Simples e Poderosa

A segurança de um servidor é construída em camadas, e a regra ufw limit é uma das camadas mais fáceis e com maior retorno sobre o investimento que você pode implementar.

Com um único comando, você mitiga um dos vetores de ataque mais comuns e barulhentos da internet, liberando recursos do seu servidor e dormindo um pouco mais tranquilo.

Veja mais:

Como Procurar Rootkits e Malwares em Servidores Linux com chkrootkit

AIDE : IDS para Linux Ubuntu Instalação e Configuração

Por que usar o Kali Linux dentro do VirtualBox?

Instalando Kali Linux no VirtualBox: Guia Passo a Passo para Iniciantes

Tutorial: Como usar o WHOIS ou RDAP

https://help.ubuntu.com/community/UFW

Juliana Mascarenhas

Data Scientist and Master in Computer Modeling by LNCC.

Computer Engineer

Como Configurar NAT no Packet Tracer (Passo a Passo)

Zabbix FIM: Monitoramento de Integridade de Arquivos

Como Configurar DHCP no Cisco Packet Tracer: Guia Prático

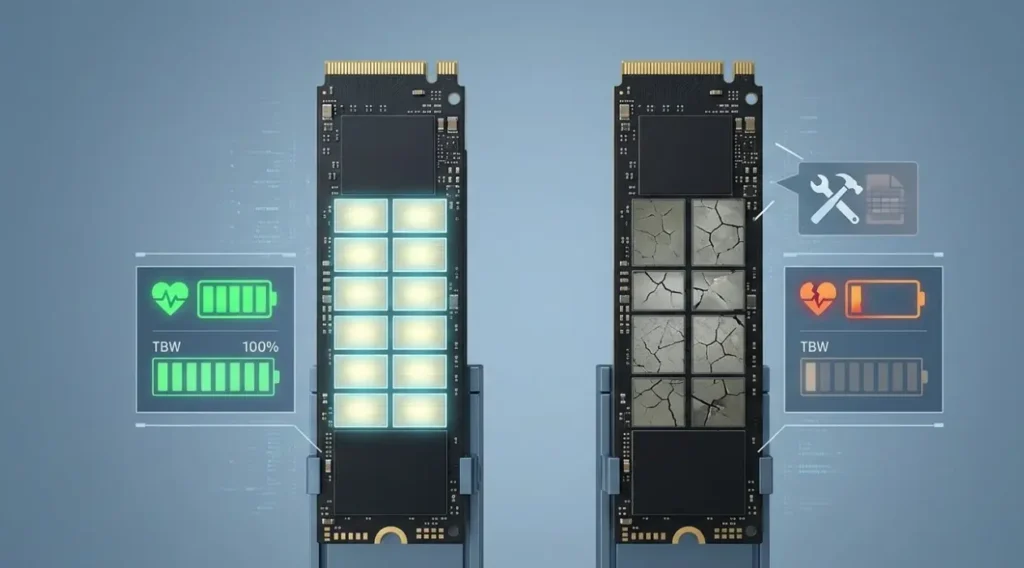

O Guia Definitivo: Por que o SSD Barato pode ser um Risco para seus Dados?

Zabbix Tags: Como Organizar e Filtrar Alertas de Monitoramento

Se você administra um ambiente Zabbix, provavelmente já passou por isso: uma tela de “Problemas”…

Roteamento por Inundação (Flooding): Como Funciona e Usos

Vamos falar sobre uma das técnicas mais primitivas e, ao mesmo tempo, mais robustas de…