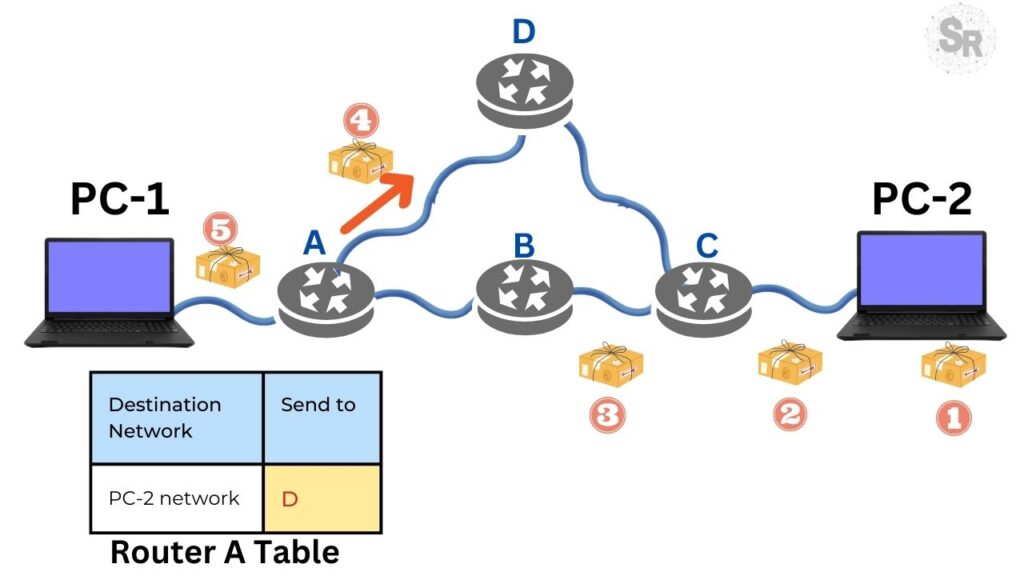

Se você já usou um GPS para fugir do trânsito, já entende intuitivamente o problema fundamental das redes de computadores. Quando você envia uma mensagem, ela precisa atravessar uma “teia” de roteadores até chegar ao destino.

Mas como esses equipamentos decidem por onde passar? Eles escolhem o caminho com menos cabos? O mais rápido? O mais barato?

Hoje, vamos mergulhar na teoria por trás do Roteamento pelo Caminho Mais Curto e entender o lendário algoritmo de Dijkstra, essencial para qualquer estudante de computação ou entusiasta de redes.

1. O Mapa do Tesouro: Modelando a Rede

Antes de falarmos de algoritmos, precisamos visualizar a rede. Imagine a internet como um grande grafo:

- Nós (Nodes): Representam os roteadores.

- Arcos (Links): Representam as linhas de comunicação (cabos, fibra, rádio).

O objetivo de um algoritmo de roteamento é simples: olhar para esse mapa e traçar a rota ideal entre dois pontos, mesmo que o roteador local não conheça todos os detalhes minúsculos da rede global.

2. O que significa “Mais Curto”?

Aqui está a pegadinha. No mundo físico, “curto” geralmente significa distância em quilômetros. Em redes, a resposta é: depende.

Podemos medir o “custo” de um caminho de várias formas:

- Número de Hops (Saltos): Quantos roteadores atravessamos? Se o caminho ABC e ABE têm o mesmo número de arestas, eles são “iguais” nessa métrica.

- Distância Física: Quilômetros reais de cabo.

- Velocidade e Desempenho: É aqui que fica interessante. Podemos rotular os arcos baseados no atraso de transmissão, largura de banda (velocidade da internet), custo financeiro ou tráfego médio.

Resumo da Ópera: O caminho “mais curto” para o algoritmo pode ser, na verdade, o caminho “mais rápido” ou “menos congestionado”, dependendo de como configuramos os pesos (rótulos) de cada conexão.

3. O Algoritmo de Dijkstra: A Estrela do Show

Desenvolvido por Edsger W. Dijkstra em 1959, este algoritmo é a base para calcular rotas em grafos. A grande sacada dele é encontrar o melhor caminho de uma origem para todos os outros destinos da rede.

Como funciona (Passo a Passo Simplificado):

Imagine que você está no roteador A e quer chegar em D.

- O Início: Como não conhecemos a rede ainda, assumimos que a distância para todos os nós é infinito, exceto para nós mesmos (que é zero).

- Rótulos Provisórios vs. Permanentes:

- Cada nó ganha um rótulo indicando a distância conhecida até ele.

- Inicialmente, todos são provisórios (ou seja, “este é o melhor caminho por enquanto, mas posso achar um melhor”).

- Quando temos certeza absoluta de que não há caminho melhor para aquele nó, tornamos o rótulo permanente.

- A Exploração (Greedy):

- Você olha para os vizinhos do nó atual.

- Calcula o custo para chegar neles. Se o novo custo for menor que o que estava anotado lá, você atualiza o rótulo.

- O Pulo do Gato: Dentre todos os nós provisórios do mapa inteiro, você escolhe aquele com o menor valor e o torna permanente. Esse nó vira o novo ponto de partida para a próxima rodada.

Por que isso funciona?

É uma questão lógica. Se você escolheu o nó E para tornar permanente porque ele tinha a menor distância provisória de todas, é impossível existir outro caminho mais curto passando por um nó Z distante.

Se Z oferecesse um atalho, a distância até Z seria menor que a de E, e teríamos escolhido Z primeiro! (Isso assume que não existem distâncias negativas na rede).

Curiosidade de Implementação: Ao programar isso, geralmente guardamos o nó “predecessor” (de onde viemos). Ao final, para mostrar a rota de A até Z, o computador lê de trás para frente (Z, vindo de Y, vindo de X…) e inverte a lista no final para apresentar o caminho correto.

4. Teoria vs. Realidade: A Árvore de Escoamento

Quando calculamos as rotas ideais de todos os lugares para um único destino, formamos uma figura chamada Árvore de Escoamento (Sink Tree).

- É uma árvore: Não tem loops (ciclos). Isso garante que o pacote não fique girando para sempre e chegue em um número finito de saltos.

- Ou um DAG: Se houver empate (dois caminhos com exatamente o mesmo custo), e permitirmos o uso de ambos, a estrutura vira um Grafo Acíclico Dirigido (DAG).

O Desafio do Mundo Real:

Tudo isso funciona perfeitamente no papel. Na prática, roteadores caem (“saem do ar”) e voltam. Isso cria confusão: um roteador pode achar que o caminho está livre enquanto outro sabe que caiu.

Essa inconsistência é o grande desafio dos engenheiros de redes. Por isso, o Princípio de Otimização e as Árvores de Escoamento servem principalmente como um benchmark, um padrão ouro para medir a eficiência dos protocolos que usamos no dia a dia.

Conclusão

O roteamento é a cola que mantém a Internet unida. Algoritmos como o de Dijkstra nos mostram que, para encontrar o melhor caminho, não precisamos de mágica, mas sim de um método passo-a-passo consistente que avalie o custo real de cada conexão.

Gostou da explicação? Se você é estudante de redes, tente desenhar um grafo simples e rodar o algoritmo de Dijkstra na mão. É a melhor forma de fixar o conceito!

Veja mais:

O que é protocolo de roteamento ?

Como funciona a camada de rede

Controle de Congestionamento em Redes: Otimizando Eficiência e Alocação de Banda

https://www.rfc-editor.org/rfc/rfc2676.txt

Juliana Mascarenhas

Data Scientist and Master in Computer Modeling by LNCC.

Computer Engineer

Como Configurar NAT no Packet Tracer (Passo a Passo)

Zabbix FIM: Monitoramento de Integridade de Arquivos

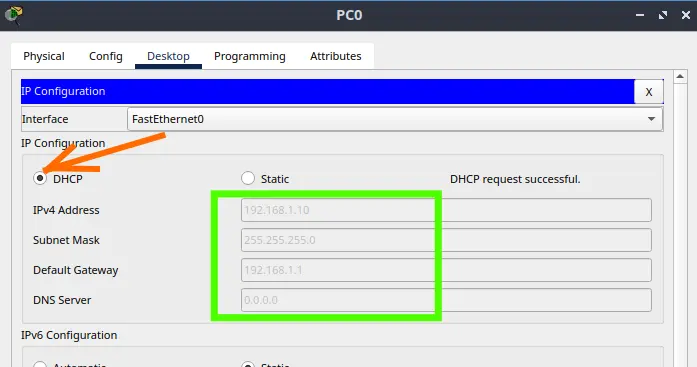

Como Configurar DHCP no Cisco Packet Tracer: Guia Prático

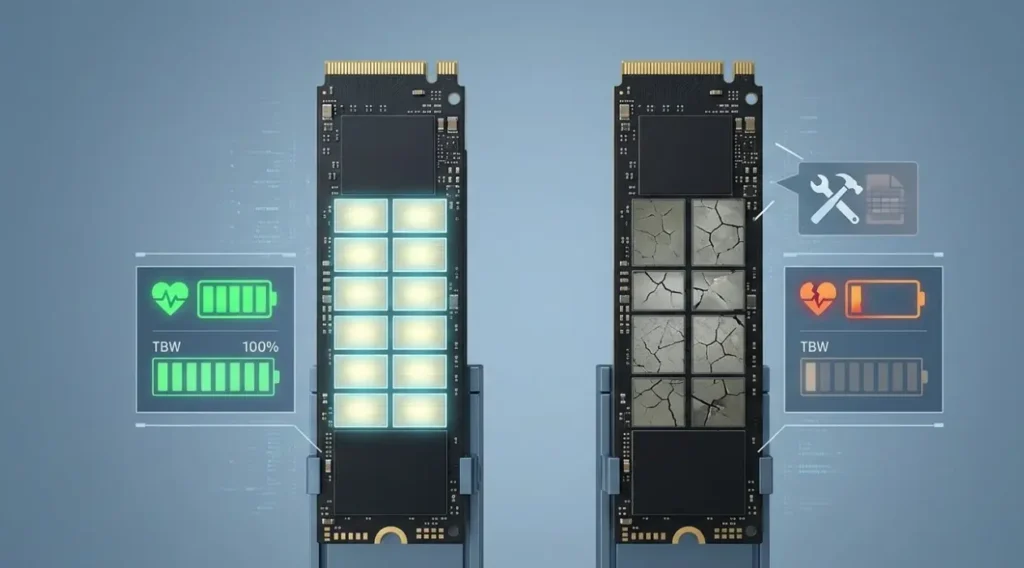

O Guia Definitivo: Por que o SSD Barato pode ser um Risco para seus Dados?

Zabbix Tags: Como Organizar e Filtrar Alertas de Monitoramento

Se você administra um ambiente Zabbix, provavelmente já passou por isso: uma tela de “Problemas”…

Roteamento por Inundação (Flooding): Como Funciona e Usos

Vamos falar sobre uma das técnicas mais primitivas e, ao mesmo tempo, mais robustas de…