Nas últimas semanas, este novo trojan bancário (malware focado em roubar dados de bancos) explodiu no país. Relatórios de empresas como a Kaspersky indicam dezenas de milhares de tentativas de infecção, todas começando da mesma forma: uma simples mensagem no WhatsApp.

A mensagem, muitas vezes vinda de um contato conhecido, contém um arquivo .ZIP e uma instrução curiosa: “Visualização permitida apenas em computadores”.

Isso levanta a pergunta central que tenho recebido: Se o golpe chega no meu celular, por que ele precisa do meu computador para funcionar?

A resposta revela a anatomia de um ataque moderno e a diferença crucial entre a arquitetura de segurança de um smartphone e a de um PC. Vamos dissecar esse malware.

A Pergunta de Ouro: Por que o PC e não o Celular?

A resposta curta é: o malware não foi feito para o seu celular.

Pense no seu celular (Android ou iOS) como uma fortaleza com celas de segurança máxima. O malware (o arquivo .ZIP e o atalho .LNK dentro dele) é como um prisioneiro que fala uma língua estrangeira e não tem as ferramentas para sequer tentar abrir a porta da cela.

O sistema do seu celular simplesmente ignora o arquivo malicioso por dois motivos principais:

1. A “Jaula” de Segurança do Celular (Sandboxing)

Este é o conceito mais importante. No seu smartphone, cada aplicativo vive em sua própria “caixa de areia” (Sandbox), completamente isolado dos outros.

- O WhatsApp não tem permissão para ler o que acontece no App do seu Banco.

- O App do seu Banco não pode ver o que você faz no seu Navegador.

O malware, ao chegar no WhatsApp, está preso dentro da “caixa de areia” do WhatsApp. Ele não pode espionar outros aplicativos. Além disso, o celular não sabe o que fazer com um arquivo de “Atalho do Windows” (.LNK). É a ferramenta errada para o trabalho.

2. O Malware foi “Construído” para o Windows

O PC, por outro lado, é um ambiente muito mais aberto e complexo. O Maverick foi desenhado especificamente para explorar ferramentas que só existem no sistema operacional Windows:

- O Atalho (

.LNK): É o “gatilho” que o usuário clica. - O

cmd.exe: O prompt de comando clássico do Windows, usado como ponte. - O

PowerShell.exe: A arma secreta. Esta é uma ferramenta de administração poderosa, nativa do Windows, que o malware usa para baixar e executar seus componentes diretamente na memória RAM. - O

.NET Framework: A plataforma de software da Microsoft sobre a qual o trojan bancário real foi programado.

Nenhum desses componentes existe no seu celular. O ataque foi arquitetado do zero para o ecossistema do Windows, onde ele pode monitorar o teclado, o navegador e as atividades do usuário com muito mais liberdade.

O Ciclo de Vida do Maverick: A Cadeia de Ataque Visualizada

Na nossa área, para entender uma ameaça, nós a “desenhamos”. Criei um diagrama de fluxo que mostra exatamente como o Maverick se move, desde a entrega até o roubo de dados e sua propagação.

Vamos analisar o fluxo:

- Fase 1: Distribuição (O Vetor) Tudo começa com uma vítima anterior já infectada. O malware em seu PC usa sua sessão ativa do WhatsApp Web para enviar automaticamente a mensagem com o

.ZIPpara seus contatos. A engenharia social (“Abra no PC”) garante que a vítima vá para o alvo certo. - Fase 2: Execução (O Hospedeiro PC) A vítima, agora no seu computador, abre o

.ZIPe clica no atalho.LNK. Este clique é o “gatilho” que inicia o ataque. - Fase 3: Infecção “Fileless” (Em Memória) Aqui está a parte mais inteligente do ataque. O

.LNKchama ocmd.exe, que por sua vez executa oPowerShell. O PowerShell se conecta ao servidor do criminoso (C2) e baixa o malware principal (um componente.NET) diretamente para a memória RAM.Isso é chamado de ataque “Fileless” (sem arquivos), pois nada é salvo no disco rígido. Muitos antivírus tradicionais, que procuram por arquivos maliciosos no disco, são “cegados” por essa técnica. - Fase 4: Ação no Alvo (O Roubo) Uma vez na memória, o Maverick “acorda”. Ele primeiro verifica se está no Brasil (checa fuso horário e idioma). Se sim, ele começa a monitorar o usuário, esperando que ele acesse sites de bancos ou corretoras de criptomoedas. Ele então rouba credenciais usando keylogging (registrando o que é digitado) e capturando a tela.

- Fase 5: Propagação (Reiniciando o Ciclo) Para fechar o ciclo, o malware detecta a sessão do WhatsApp Web da nova vítima e repete a Fase 1, espalhando-se para ainda mais pessoas.

Como se Proteger do Maverick

A boa notícia é que, embora sofisticado, o Maverick depende inteiramente de um erro humano inicial. O conhecimento é sua melhor defesa.

- Desconfie de Arquivos

.ZIPno WhatsApp: Empresas raramente enviam orçamentos ou comprovantes por WhatsApp dessa forma. - A Regra do

.LNK: NUNCA clique em um arquivo de Atalho (.LNK) que veio de um e-mail ou mensagem. Atalhos servem para abrir programas no seu próprio PC, não para visualizar documentos. - O Alerta “Abra no PC”: Se uma mensagem do WhatsApp pedir para você mudar para o computador para ver um arquivo, desconfie 99,9% das vezes. É um forte indício de golpe.

- Desconecte o WhatsApp Web: Se você suspeita que foi infectado, vá ao seu celular, entre no WhatsApp > Configurações > Aparelhos conectados, e desconecte todas as sessões ativas.

- Mantenha seu Sistema Atualizado: Tenha um bom antivírus/solução de EDR (Endpoint Detection and Response) e mantenha o Windows e o navegador sempre atualizados.

O Maverick é um lembrete claro de que a cibersegurança é um jogo de gato e rato. Os criminosos adaptaram seu ataque perfeitamente, usando o celular como isca e o PC como alvo final.

Mantenha-se vigilante.

Veja mais:

https://www.broadcom.com/support/security-center/protection-bulletin/maverick-banking-trojan

Juliana Mascarenhas

Data Scientist and Master in Computer Modeling by LNCC.

Computer Engineer

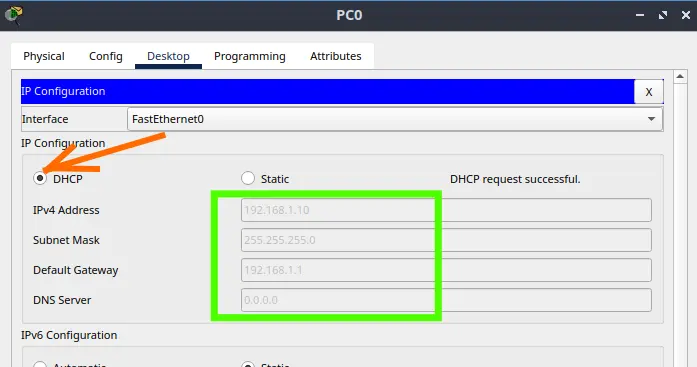

Como Configurar NAT no Packet Tracer (Passo a Passo)

Zabbix FIM: Monitoramento de Integridade de Arquivos

Como Configurar DHCP no Cisco Packet Tracer: Guia Prático

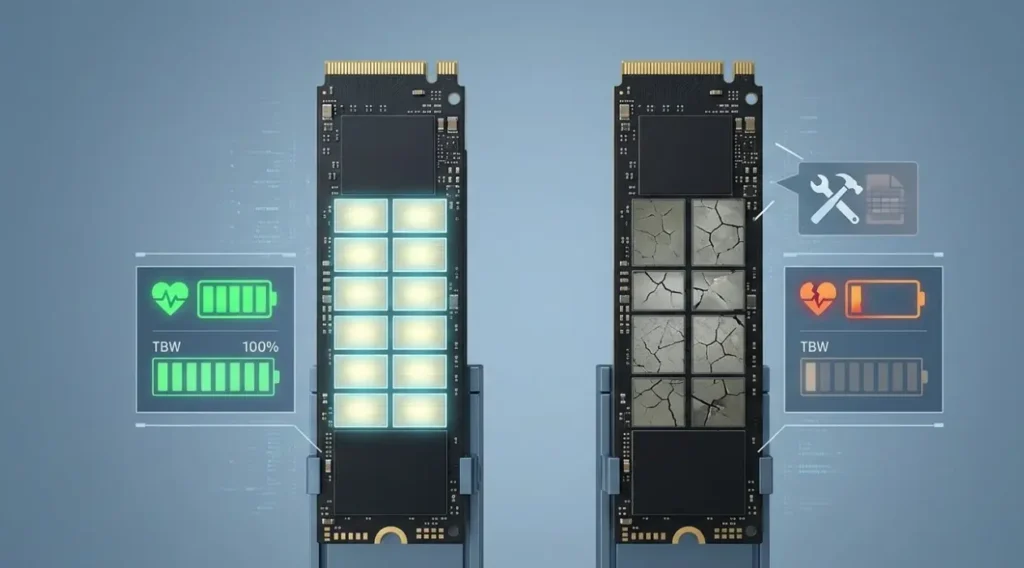

O Guia Definitivo: Por que o SSD Barato pode ser um Risco para seus Dados?

Zabbix Tags: Como Organizar e Filtrar Alertas de Monitoramento

Se você administra um ambiente Zabbix, provavelmente já passou por isso: uma tela de “Problemas”…

Roteamento por Inundação (Flooding): Como Funciona e Usos

Vamos falar sobre uma das técnicas mais primitivas e, ao mesmo tempo, mais robustas de…