Servidor de E-mail e Webmail: Postfix, Dovecot e SnappyMail

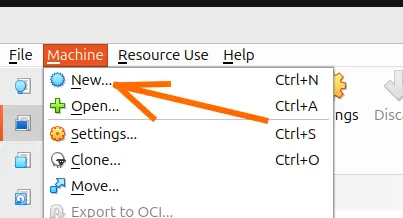

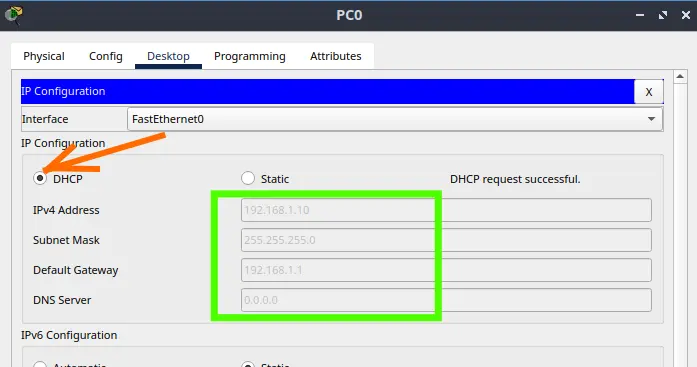

Neste tutorial, você aprenderá a configurar um servidor de e-mail seguro e funcional no Ubuntu. Desde a preparação da rede até a instalação do Postfix (MTA), Dovecot (MDA) e do cliente Webmail SnappyMail, sem usar banco de dados.

Servidor de E-mail e Webmail: Postfix, Dovecot e SnappyMail Read More »