Se você é um administrador de sistemas Windows ou gerencia a infraestrutura de TI de uma empresa, pare o que está fazendo e leia isto. A Microsoft acaba de emitir um alerta de segurança da mais alta gravidade, exigindo uma atualização “fora de banda” (fora do ciclo normal) para o Windows Server Update Services (WSUS).

A razão? Uma falha de segurança gravíssima, rastreada como CVE-2025-59287, está sendo ativamente explorada por atacantes neste exato momento.

O que é a Falha CVE-2025-59287 no WSUS?

Esta não é uma vulnerabilidade comum. O National Vulnerability Database (NVD) atribuiu a ela uma nota de severidade CVSS de 9.8 (Crítico). Isso é o mais próximo da pontuação máxima (10.0) que uma falha pode chegar.

Para entender o risco, pense no seu servidor WSUS como o “cérebro” da distribuição de patches e atualizações da sua empresa. É o sistema central em que todos os seus computadores e servidores confiam para receber atualizações de segurança legítimas da Microsoft.

A falha CVE-2025-59287 é uma vulnerabilidade de Execução Remota de Código (RCE) que, de forma alarmante, não exige autenticação. Isso significa que um atacante pode explorá-la pela rede sem precisar de um nome de usuário ou senha.

Por que Esta Vulnerabilidade é Tão Perigosa?

Se o “cérebro” (o WSUS) for comprometido, o atacante ganha o controle total do seu processo de atualização. Em vez de distribuir segurança, o WSUS passa a distribuir malware.

Os riscos de um ataque bem-sucedido incluem:

- Controle Total do Servidor: O atacante pode assumir controle total do servidor WSUS.

- Distribuição de Malware em Larga Escala: O invasor pode usar o WSUS para enviar ransomware, spyware ou qualquer outro tipo de malware para todos os computadores e servidores da sua rede, disfarçado de uma atualização oficial e legítima da Microsoft.

- Ataque de “Supply Chain” Interno: Este é o pior cenário. O atacante não precisa invadir máquina por máquina; ele envenena a “fonte” (o WSUS) e assiste à rede inteira se infectar automaticamente. É um ataque de cadeia de suprimentos (supply chain) devastador, mas que ocorre dentro da sua própria rede.

Ação Imediata: Atualize Seu Servidor WSUS Agora

A urgência desta atualização não pode ser subestimada. A Agência de Cibersegurança e Infraestrutura dos EUA (CISA) já adicionou a falha CVE-2025-59287 ao seu catálogo de “Vulnerabilidades Exploradas Conhecidas” (KEV), confirmando que atacantes já estão usando essa brecha ativamente.

A Microsoft já disponibilizou a correção de emergência. A recomendação é clara:

👉 Não espere! A aplicação deste patch deve ser tratada como a prioridade máxima pela sua equipe de TI.

Fonte Oficial da Microsoft

Para detalhes técnicos, KBs específicos e os links de download do patch para a sua versão do Windows Server, consulte o guia oficial de segurança da Microsoft.

- Guia de Atualização de Segurança da Microsoft (MSRC): https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-59287

Juliana Mascarenhas

Data Scientist and Master in Computer Modeling by LNCC.

Computer Engineer

Zabbix FIM: Monitoramento de Integridade de Arquivos

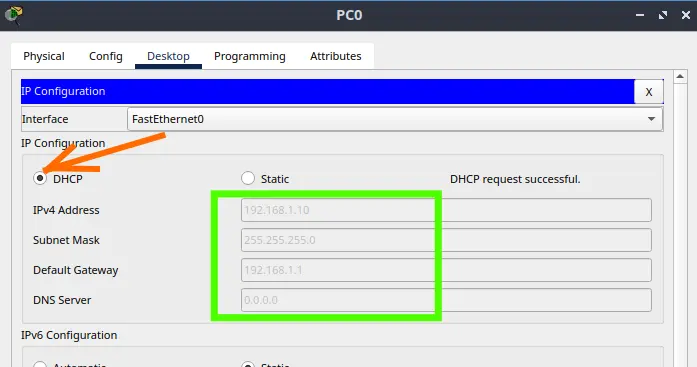

Como Configurar DHCP no Cisco Packet Tracer: Guia Prático

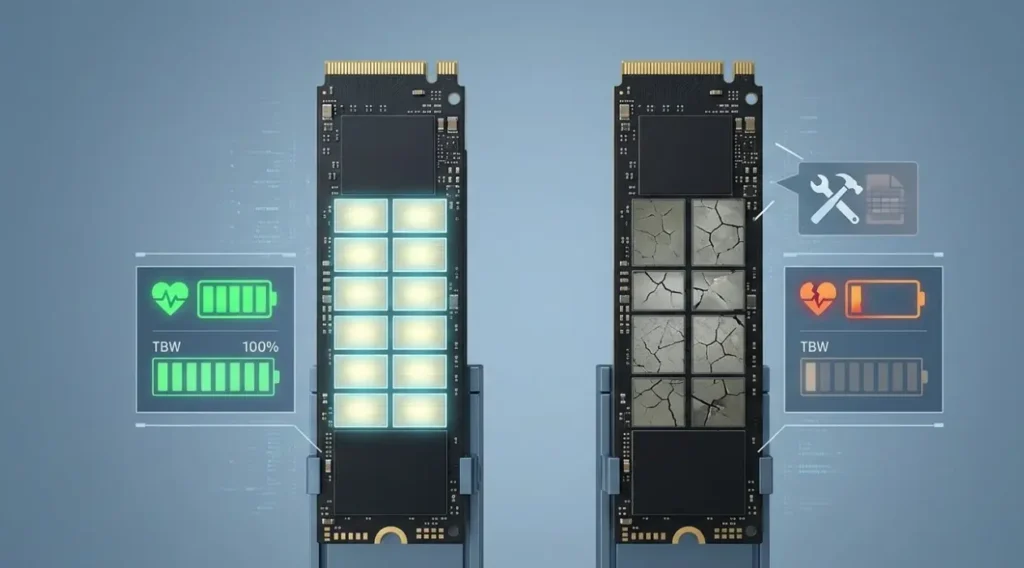

O Guia Definitivo: Por que o SSD Barato pode ser um Risco para seus Dados?

Zabbix Tags: Como Organizar e Filtrar Alertas de Monitoramento

Se você administra um ambiente Zabbix, provavelmente já passou por isso: uma tela de “Problemas”…

Roteamento por Inundação (Flooding): Como Funciona e Usos

Vamos falar sobre uma das técnicas mais primitivas e, ao mesmo tempo, mais robustas de…

Algoritmo de Dijkstra e Roteamento: O Caminho Mais Curto na Internet

Se você já usou um GPS para fugir do trânsito, já entende intuitivamente o problema…